Outils et technologies hacker

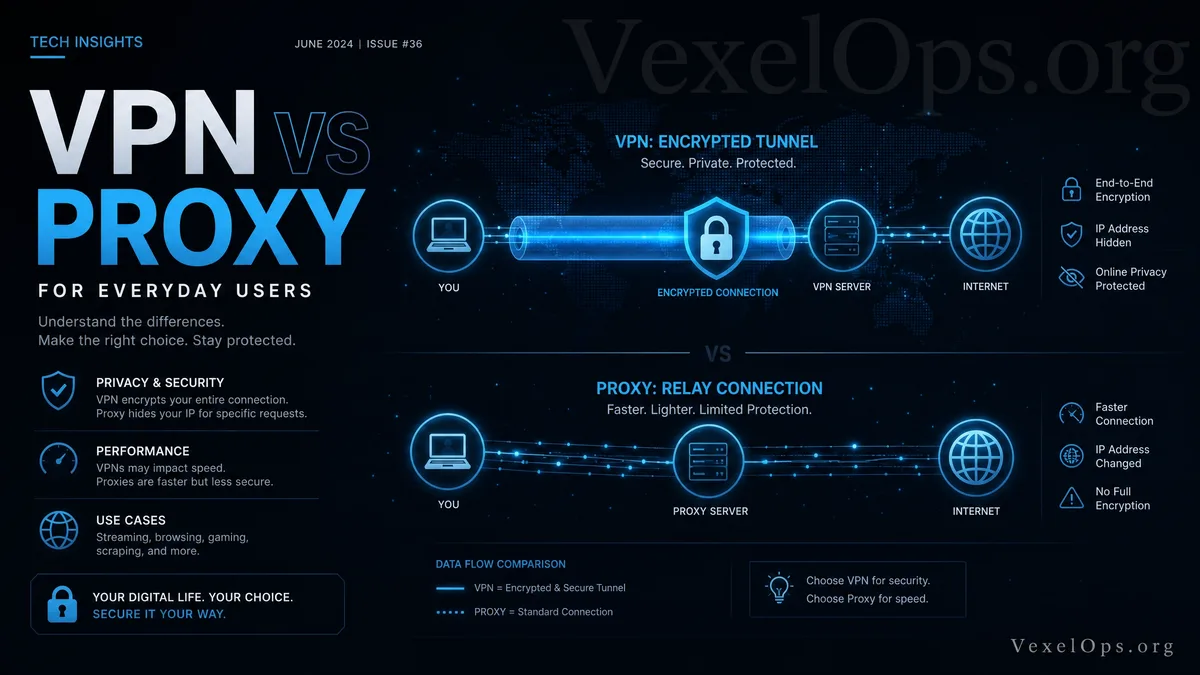

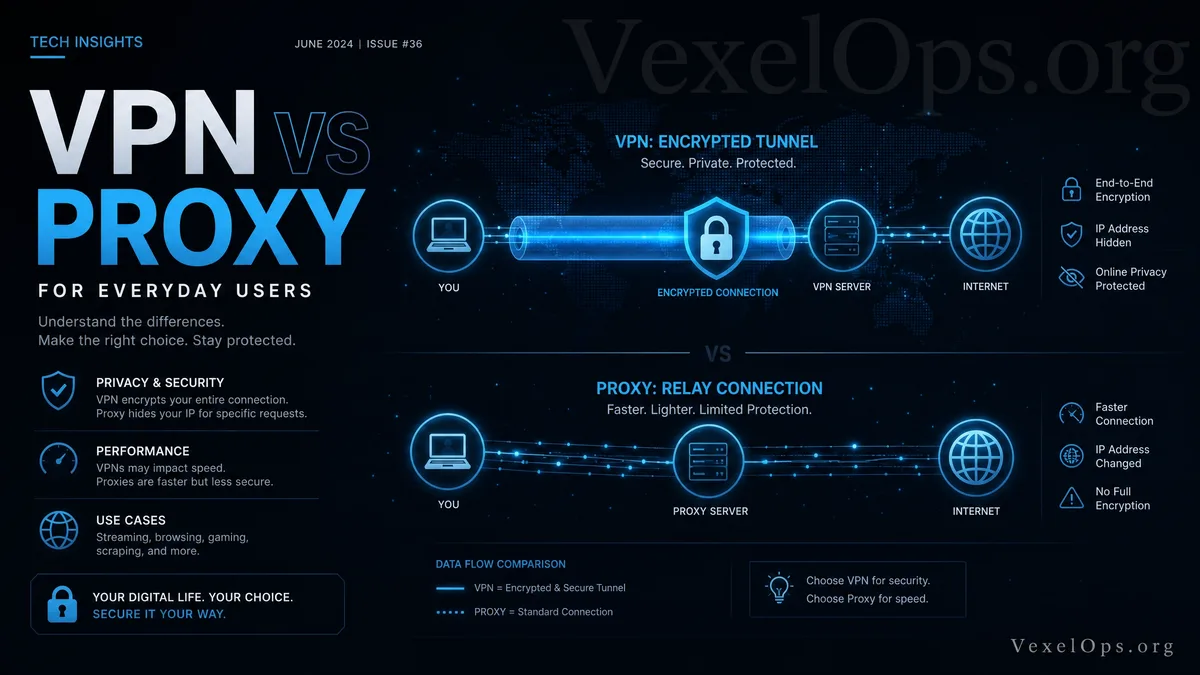

VPN et Proxy sont souvent évoqués en relation avec la connexion à Internet, la vie privée et la sécurité, mais ils ne représentent pas le même outil. Cet article explique, d'une manière compréhensible pour les utilisateurs ordinaires, les différences fondamentales entre VPN et Proxy, leurs usages fr

Lire l’article

Outils et technologies hacker

L'empreinte du navigateur est une technique qui permet d'identifier les utilisateurs en analysant les informations sur le navigateur, l'appareil et l'environnement. Cet article explique de manière accessible aux utilisateurs ordinaires les concepts de base de l'empreinte du navigateur, son lien avec

Lire l’article

Sécurité des plateformes

Telegram est un outil de communication couramment utilisé, mais les utilisateurs ordinaires doivent être conscients des risques liés aux messages privés inconnus, aux faux services clients, aux liens de groupes suspects, aux informations de récupération de compte et aux paramètres de confidentialité

Lire l’article

Sécurité des plateformes

Instagram est l'une des plateformes sociales les plus utilisées par les utilisateurs ordinaires, mais aussi une cible pour les pages de connexion frauduleuses, les messages suspects et le vol de compte. Cet article compile une liste de vérification de la sécurité des comptes Instagram pour aider les

Lire l’article

Arnaques et sensibilisation aux risques

Les arnaques d'investissement en ligne attirent souvent les utilisateurs par des promesses de hauts rendements, des garanties de profits, des délais limités, et des faux services clients. Cet article rassemble les signaux d'alarme courants pour aider les utilisateurs à évaluer les risques avant d'ef

Lire l’article

Arnaques et sensibilisation aux risques

Les faux services clients et les liens de phishing font partie des risques en ligne les plus courants auxquels les utilisateurs peuvent être confrontés. Cet article répertorie les caractéristiques communes des arnaques, telles que des messages privés inconnus, des pages de connexion frauduleuses, de

Lire l’article